Studie von Sophos in Führungsebenen: Unternehmen rüsten mit weiteren Security-Lösungen und Security-Strategien auf Personal für die IT-Sicherheit soll aufgestockt werden Stärkere Einbindung der IT-Security in die Unternehmensstrategie Das Thema Cybersicherheit ist aufgrund der Professionalisierung der Cyberkriminalität und der verschärften Bedrohungslage für viele Unternehmen mittlerweile von strategischer Bedeutung. Spiegelt sich dies auch im Unternehmensalltag wider und […]

continue readingNeue Spielart bei Ransomware-Attacken

Sophos vereitelt Ransomware-Angriff durch seltenen, bösartigen Treiber, der mit einem gültigen digitalen Zertifikat signiert ist Treiber zielt auf Endpoint Detection and Response (EDR)-Software ab Angriffe stehen in Verbindung mit der Cuba Ransomware Group Sophos hat Schadcode in mehreren Treibern gefunden, die mit legitimen digitalen Zertifikaten signiert sind. Der neue Report „Signed Driver Malware Moves up […]

continue readingOrganisierte Cyberkriminalität: Die bösen Neun anstatt des dreckigen Dutzends

Im alten Katz- und Mausspiel zwischen Cybersecurity und Cyberkriminalität kommt es darauf an, wem ein kluger Schachzug einfällt, dem der andere folgen muss. Im Fall der „Bösen Neune“ sind es die Cyberkriminellen, die sich eine gute Idee aus der IT beziehungsweise Security zunutze machen und unverhohlen auf den Zug aufspringen, um ihre Machenschaften massiv auszuweiten: […]

continue readingMillionengeschäft in der Schattenwelt: Wenn Betrüger Betrüger betrügen

Neuer Report von Sophos: Gegenseitiger Betrug scheint lukrativ: Untersuchung der Sophos X-Ops deckt eigenen Wirtschaftszweig in Cybercrime-Foren auf, bei dem sich Cyberkriminelle gegenseitig um Millionen von Dollar betrügen Betrüger als Betrogene: Schiedsverfahren der kriminellen Streitparteien eröffnen interessante neue Informationsquelle für Cybersecurity-Experten und Strafverfolgungsbehörden Recht, Ordnung und Chaos: Cyberkriminelle betrügen sich gegenseitig um Millionen von Dollar […]

continue reading

Gerard Allison ist neuer Senior Vice President of Sales EMEA bei Sophos

Sophos holt Gerard Allison als Senior Vice President of Sales für Europa, den Nahen Osten und Afrika (EMEA) an Bord. Allison verfügt über mehr als 30 Jahre Branchenerfahrung und ist in der Branche für seinen visionären Stil, die Entwicklung umsatzstarker Vertriebsprogramme sowie den Aufbau vertrauensvoller Kunden- und Partnerbeziehungen bekannt. Allison kommt von Exclusive Networks zu […]

continue reading

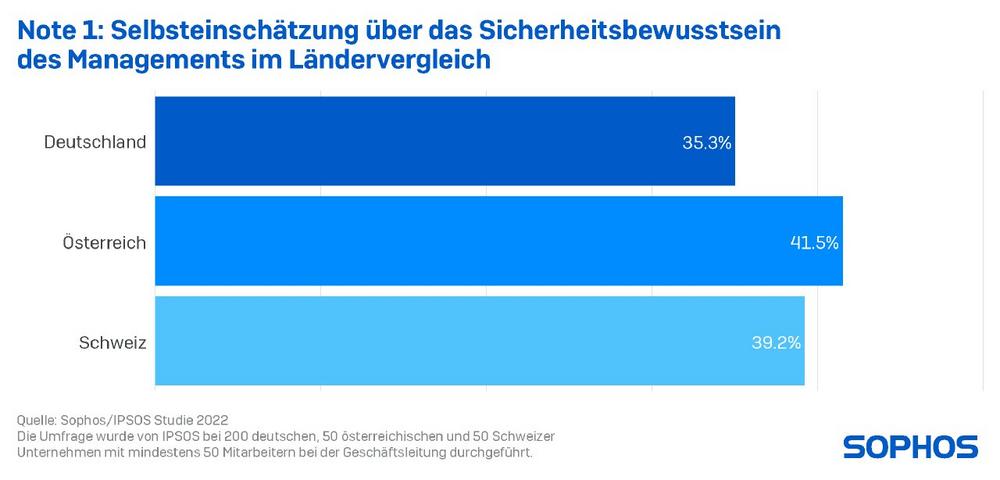

Umfrage in DACH zeigt: Unternehmen attestieren Beschäftigten gutes Sicherheitsbewusstsein. Schweiz und Deutschland kritischer als Österreich

Die IT-Sicherheit für Unternehmen ist kein fertiger Standardbausatz, den man einmalig erwirbt, installiert und ab und zu aktualisiert. Sie ist als Prozess zu verstehen, der immer wieder neu an die veränderten Bedingungen angepasst werden muss. Dabei helfen Technik und Technologien (wie KI). Am Ende der IT-Nutzungskette jedoch sitzt der Mensch, der mithilfe von Computern und […]

continue readingSophos MDR startet mit umfangreichem Service-Portfolio

Sophos Marketplace ermöglicht die Integration von Fremdhersteller-Technologien sowohl für sein Managed Detection & Response Programm als auch andere Lösungen aus dem Sophos Cybersecurity-Ökosystem Sophos Breach Protection Warranty schützt Kunden bis zu einer Summe von 1 Millionen Dollar Nach der Vorankündigung zur it-sa 2022 gibt Sophos heute die allgemeine Verfügbarkeit von Sophos Managed Detection and Response […]

continue readingTwitter: Fünf Gründe, warum Sie fünf Dinge tun sollten, um ihre Daten zu schützen

Am 27. Oktober 2022 übernahm Elon Musk die Kontrolle über Twitter. Seitdem ist das Tempo der Veränderungen schwindelerregend. Die Situation kann momentan bestenfalls als äußerst unsicher und schlimmstenfalls als geradezu chaotisch und potenziell sehr gefährlich bezeichnet werden. In kurzer Zeit haben wir Ereignisse erlebt, die die Sicherheit und den Datenschutz der Plattform und der darin […]

continue readingSophos mit Bestergebnissen bei aktuellen Tests von MITRE ATT&CK und SE Labs

. – Sophos Intercept X erhält drei AAA-Awards von SE Labs für Schutz und Genauigkeit – Sophos MDR erkennt 100% in der MITRE Engenuity ATT&CK Evaluation Sophos kann heute gleich zwei Auszeichnungen verkünden: Die Endpoint-Security-Lösung Sophos Intercept X gehört zu den Branchenbesten der SE Labs Protection Tests im dritten Quartal 2022 und erhält AAA-Ratings in […]

continue readingUnternehmenschefs in DACH zu IT-Sicherheit: Die größte Herausforderung ist das Personal

Studie von Sophos in Führungsebenen: Verfügbarkeit von Fachpersonal größte Herausforderung – in Österreich gilt dies auch für die externe Expertise Altes Vorurteil – Unternehmensführungen befürchten Beeinträchtigung der Unternehmensabläufe durch IT-Sicherheit Deutschland, Österreich und die Schweiz unterscheiden sich in einigen Aspekten z.T. deutlich Die Cybersicherheit in Unternehmen hat durch unterschiedliche Faktoren in der jüngeren Vergangenheit noch […]

continue reading